Los ciberataques siguen haciendo estragos en las empresas y los gobiernos, convirtiendo la ciberseguridad en un tema que cada vez interesa más a los directivos de las empresas y gobiernos. Una de cada cinco empresas reciben ciberamenazas y ataques cibernéticos. Los más comunes tienen relación con los datos, la cadena de suministros o las personas, siendo el correo electrónico la principal puerta de acceso de los ciberdelincuentes.

Durante el año 2020, según un estudio de Hornetsecurity, las pérdidas económicas ascendieron a cerca de 945 000 millones de dólares en todo el mundo, incrementándose el doble respecto a 2018. Estos ciberataques tienen dramáticas consecuencias, no solo económicas, sino que también afectan a los costes de oportunidad, generan daños a la marca y se deriva una gran pérdida de sistemas y productividad.

¿Cuáles son los ciberataques más frecuentes?

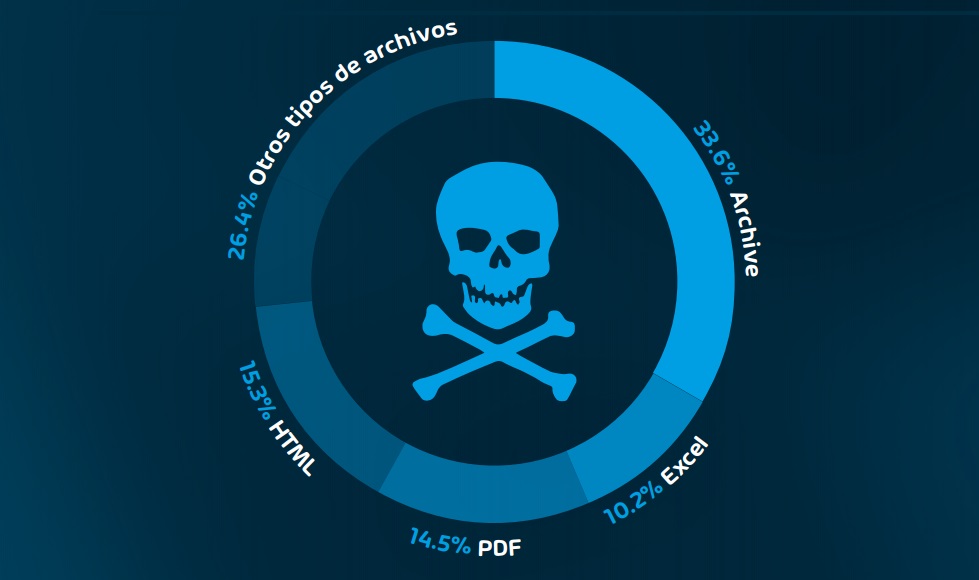

La información privada y los datos sensibles son el blanco perfecto de los ciberdelincuentes. El correo electrónico es el principal canal de acceso, valiéndose de archivos adjuntos maliciosos en la mayoría de los casos. Los tipos de archivos adjuntos más utilizados en correos electrónicos maliciosos son: comprimidos (como .zip o .rar), HTML, PDF y Excel.

Durante el pasado 2021, los sectores más afectados por los ataques cibernéticos fueron las instituciones de investigación y desarrollo, el sector de la fabricación y las empresas de transporte público, entre ellas las de ferrocarril, autobuses, taxis y aerolíneas. Otros sectores afectados están relacionados con la educación, el entretenimiento, el hotelero, el sector agrícola y el sector sanitario.

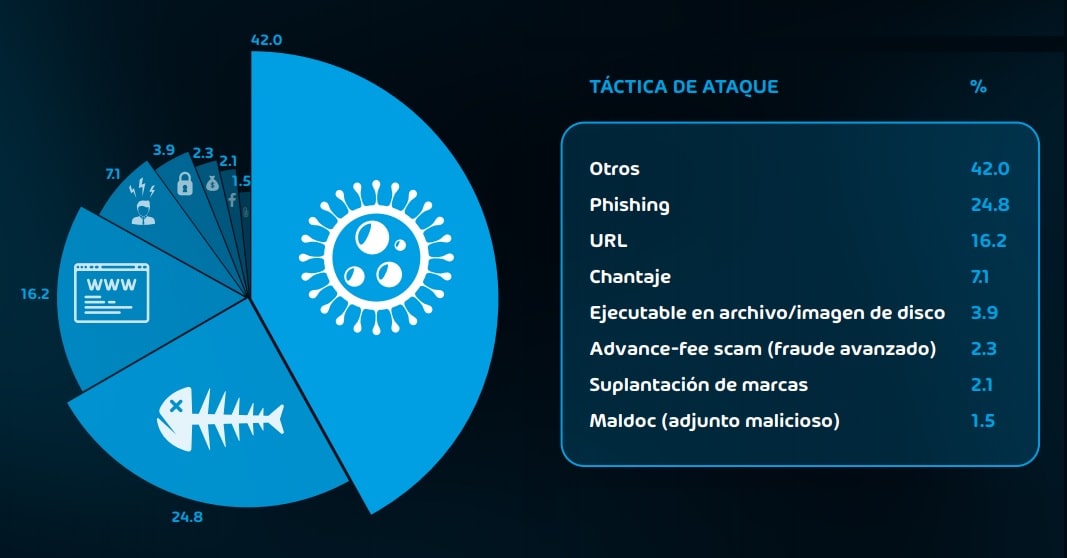

Técnicas de ciberamenazas más usadas

La suplantación de marcas, el phising y el ransomware siguen entre las tácticas de ataque más comunes. A continuación, comentamos algunas de las técnicas más usadas por los ciberdelincuentes:

- Correos electrónicos de phising. Con este método, los hackers tratan de acceder a distintos datos confidenciales. Buscan desde datos de acceso hasta las claves e información de tarjetas de débito o crédito. En muchas ocasiones, aplican estrategias de extorsión, chantaje y sextorsión. En esta última práctica, la persona recibe un email asegurando que existe un video sexual comprometido suyo mientras visitaba webs pornográficas. Para no publicarlo, la víctima debe pagar un rescate.

- Suplantación de marca. Estos ciberataques imitan las marcas más conocidas a través de pequeñas variaciones de los famosos logos para lograr tener acceso a nombres de usuario y contraseñas, datos de tarjetas bancarias o que el destinatario acepte un enlace malicioso que descarga un malware en su sistema sin que se percate de ello.

- Ransomware. Esta técnica se basa en la publicación de información confidencial o sensible para la víctima en las webs de filtración de datos. En esta ocasión, los ciberatacantes toman una copia de seguridad de los archivos en el servidor y envían a la víctima una amenaza que deberá aceptar si no quiere que se publiquen dichos datos. Afecta a empresas, pero también a diferentes personalidades públicas y a los gobiernos.

Nuevos ataques cibernéticos a empresas

El mundo cibernético crece y, con él, la ciberdelincuencia. Los hackers son cada vez más profesionales y crean redes para llevar a cabo ataques a gran escala. Además, se conoce que los ciberatacantes llevan a cabo con mayor esfuerzo un estudio de reconocimiento con el que descubren brechas de seguridad. Así mismo, se sirven de nuevas herramientas para perpetrar los ataques.

Cabe destacar que se aprovechan de nuevos vectores como Linux, que no se veía afectado por las ciberamenazas anteriormente, para perpetrar nuevos ataques. Este es el caso, por ejemplo, de Vermilion Strike, que logra llevar a cabo el ataque con capacidades de acceso remoto sin ser detectado.

Por otro lado, los nuevos ataques “Living off the land” se basan en atentados cibernéticos en los que no se necesitan desarrollar archivos maliciosos desde cero. Consiste en aprovechar las existentes puertas de entrada de los sistemas informáticos. De este modo, acceden a programas confiables con códigos maliciosos. Este malware lograría eludir los sistemas de seguridad tradicional y luego los robaría, al igual que la información confidencial, mientras evita la detección.

¿Cómo protegerte de las ciberamenazas?

Las ciberamenazas están en pleno auge y se espera que los ciberdelincuentes incrementen su actividad en el futuro. Por este motivo, es importante desarrollar estrategias de ciberseguridad eficaces y avanzadas para evitar cualquier daño.

Administrar una ciberseguridad centralizada ayudará a garantizar las políticas de seguridad, que las actualizaciones y configuraciones de los sistemas se hagan en tiempo y forma, y que se detecten las amenazas o eventos sospechosos para lograr frenarlos y evitar que los ciberdelincuentes logren su objetivo.

En conclusión, lo idóneo es que los miembros de las empresas o trabajadores públicos estén familiarizados con la posibilidad de recibir ciberataques, sobre todo en una era en la que el teletrabajo está en auge. Solo así se pueden tomar las medidas y precauciones pertinentes.

En Tech2Business somos una empresa experta en tecnologías donde estamos convencidos de que la lucha contra los ciberdelincuentes debe ser diaria y actualizada, ya que constantemente surgen nuevos tipos, técnicas o estrategias de ataque. Por eso, contamos con diversas soluciones de ciberseguridad a medida para las distintas empresas y entidades públicas y privadas. Como mayoristas de productos de tecnología, nosotros podemos ayudarte. ¿Quieres saber más sin compromiso? No lo dudes:

[gdlr_core_button button-text=»¡Contacta con nosotros!» button-link=»https://t2b.tech/#contacto» button-link-target=»_blank» margin-right=»20px» ]